产品功能

- 功能简介

- 更多系统

400-666-2563

基于合成混沌序列的图像加密算法是利用改进的logistic映射和具有一次耦合项的三维logistic映射两个混沌系统形成密钥对图像文件进行加密,从而达到隐藏信息的目的。

一、混沌加密算法

1、混沌的主要特征

在传统的加密系统中,伪噪声序列即PN( Pseudo-Noise)序列得到了广泛应用。最常用的PN序列是最大长度线性码序列(Maximum length linear code sequences),又称为m序列,是由线性反馈移位寄存器LFSR( Linear Feedback Shift Register)产生的。其特点是具有周期性和伪随机性。 LFSR方法在密码分析领域已经被认为是不可靠的。 混沌现象是在非线性动力学系统中出现确定性的、类随机的过程,这种过程非周期、不收敛但有界,并且对初始状态具有极其敏感的依赖性,即初始状态只要有微小的差别,两个混沌系统在较短的时间后就会产生丽组完全不同的、互不相关的混沌序列值。因此,混沌系统可以提供大量的密钥。

2、混沌加密算法分析

混沌序列在密码学方面的应用起源于20世纪80年代末期,由英国数学家Matthews首先提出,其后得到了一定发展。现有的混沌伪随机序列分为两类:实值混沌伪随机序列和在实值序列基础上得到的二进制混沌伪随机序列。 目前常用的有采用实值混沌伪随机序列和采用实值序列基础上得到的二进制混沌伪随机序列,二者都是基于一维logistic映射的加密算法。实验证明:基于一维logistic映射的一次加密图像的混沌特性不很明显,即原图的轮廓仍较明显,需进行多次加峦才达到较好的效果。而采用两种混沌映射交替产生二进制混沌伪随机序列对明文位串进行加密,由于明文文件加密结果很难通过明文位串间相关性解密,因此加密难度较小;而图像文件加密除要将原像素改变以外,还要在整个图像上不能看出原图的任何轮廓,因为在图像识别与处理方法中,都是利用图像景 物边缘轮廓和景物与背景在灰度上的区分来进行图像识别和处理的,因此加密要求相对较高,加密难度相对较大。

3、混沌序列遇到的障碍

混沌序列发生器总是用有限精度来实现,其特性会由于有限精度效应与理论结果大相径庭。因此,有限精度效应是混沌序列从理论走向应用的主要障碍。其次,一维logistic映射:

![]()

当λ∈(3. 5699…,4)时,出现完全混沌现象。该混沌函数的两个问题:(1)函数的固定点(吸引子),即多次迭代而趋近某一固定值;(2)出现“稳定窗”,即某区间的点聚集,窗中产生的迭代序列不能提供作为密钥流所需的安全性。

二、基于合成混沌序列的加密算法

1、两种混沌映射

本文提出的新加密算法将采用以下两种混沌映射:

(1)改进的logistic映射:

![]()

该系统的混沌性能比原系统好,克服了原系统中前面提到的两个问题。

(2)具有一次耦合项的二维logistic映射:

![]()

其中,x,y,μ1,μ2,γ∈(0,1)。当控制参数μ1,μ2相差较大且其中一个较小时,μ1=0.8,μ2=0.2,随参数γ的增加,系统由Feigenbaum途径走向混沌,当γ=0.31时进入混沌。当控制参数μ1,μ2相差不很大时,如μ1=0.7,μ2=0.3,随参数γ的增加,系统由Pomeau-Maimeville途径走向混沌,当γ=0. 45时进入混沌。

2、加密算法描述

(1)为两个混沌映射置初始迭代值和相应参数,并先迭代若干次,使得加密时使用的数据混沌特性更好。

(2)判断图像是否处理完毕。若没有,密钥chaos置0,转(3);否则,转(5)。

(3)读取图像像素unchValue,迭代改进的logistic映射,对迭代结果取小数点后5位有效数字,并模16得k1,chaos=chaos∧k2;接着,迭代具有一次耦合项的二维logistic映射,对迭代结果取小数点后5位有效数字,并模16得k2,chdOS=(chaos<<4)∧k2。

三、基于合成混沌序列的图像加密算法分析

1、实验数据

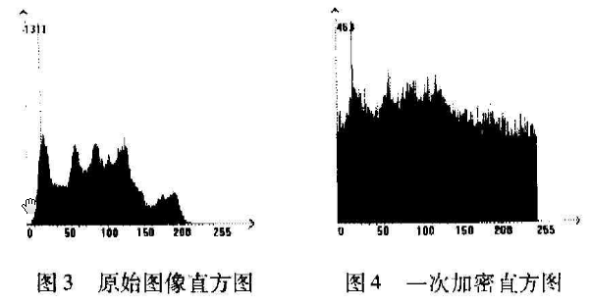

实验以265×256 ×8的图像(图1)为被测对象,采用VC++6.0编程实现。图2为取以下初值和参数所得加密图像:改进的logistic映射x0=0.5,β=3. 835;具有一次耦合项的二维l0gistic映射x0=0.1,y0=0.11,γ=0.31,μ1=0.8,μ2=0.2。,从加密结果可以隐约看出原图像的一些轮廓。

对原始图像直方图(图3)和一次加密图像直方图(图4)进行比较,可以看出一次加密后像素在(0,255)区间上的分布已经较原图像均匀。

在此基础上,再取如下初值、参数得图5:改进的logistic映射x0 =0.7,β=3.7655;具有一次耦合项的二维logistic映射x0=0.5,y0=0. 55,γ=0.45,μ1=0.7,μ2=0.3。从加密后的图像已完全看不出原来的影子,再查看二次加密后的直方图(图6)。像素在(0,255)区间上的分布非常均匀。

2、安全性分析

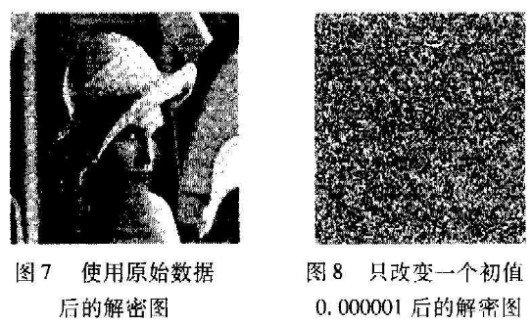

该加密算法为对称加密算法,即其解密算法为加密算法的逆过程。使用原始加密数据进行解密,解密结果如图7所示。该加密算法的安全性主要在于初值和参数的个数较多,即使其中几 个数据在解密精度范围内,也无法解密讲图8为只改变一个初值0.000001,其它数据均与原始数据相同进行解密所得结果。可以看出,解密是不成功的6可见,要想使用穷举法进行解密几乎是不可能的,所以其安全性是非常可靠的。

小知识之LFSR

线性反馈移位寄存器(LFSR)是一个产生二进制位序列的机制。这个寄存器由一个初始化矢量设置的一系列信元组成,最常见的是,密钥。这个寄存器的行为被一个时钟调节。在每个定时时刻,这个寄存器信元的内容被移动到一个正确的位置,这个排外的或这个信元子集内的内容被放在最左边的信元中。输出的一个位通常来自整个更新程序。LFSR的应用包括产生伪随机数字,伪噪声序列,快速数字计算器和灰数序列。LFSR软件和硬件的执行是相同的。

终结“偷油”黑幕!安企神软件助力加油站实现诚信经营,挽回消费者信任

在加油站,您是否也曾有过一丝疑虑:“我付了50升油的钱,油箱真的加满了50升吗?”这并非空穴来风。近年来,部分加油站通过“阴阳电脑”、作弊软件等高科技手段偷油偷税的行为屡被曝光,不仅让消费者蒙受经济损失,更严重侵蚀了行业的公信力。面对这一行业顽疾,监管部门也是头疼不已。某地区产品质量检验研究院的工作人员就选择引入了安企...

安全+智造双升级!江阴*电子有限公司携手安企神开启企业防护新时代!

江阴*电子有限公司成立于1989年,是一家电子元器件集成设计和生产服务的领先供应商。产品应用包括数据采集、计算机外围设备和其他电子产品。还进入了汽车电子行业、航空航天行业、工业控制行业、医疗器械行业和消费电子行业,为客户提供更广泛的高附加值产品和服务。随着科技产业的快速发展和市场需求的增加,现已成功转型为一家提供完整解...

聚焦核心数据安全:山东卫禾*股份有限公司携手安企神软件构建防泄密屏障!

项目背景山东卫禾*股份有限公司于2015年注册成立,公司拥有总资产1.5亿元,公司具有齿轮检测中心、三坐标测量仪、全谱直读光谱仪等关键研发设备。运用UGNX7.5、MASTA5.4等研发软件进行研发,具有强大的技术研发能力,拥有31项专利,坚持产学研结合,设有山东卫禾*技术研究院,并不断加强研发平台建设,打造创新型企业...

当青岛*测控技术有限公司遇上安企神,测控技术数据安全将迎来哪些新变化?

海*测控技术有限公司是海*微电子有限公司100%控股子公司,是由青岛市政府、山东省政府及行业领军企业共同出资成立的第三方检测平台。旨在集成电路可靠性验证及测试分析领域打造国内一流集成电路检测、分析、设计开发及技术解决方案等集成电路产业共性技术服务平台。海*以海洋装备和高端设备集成电路可靠性验证和测试分析为特色,主要为海...

"聚势谋远:重庆*医药集团与安企神达成战略合作,探索医药+科技融合发展新路径!

重庆*医药集团有限公司成立于2017年8月,是在重庆市*区医药(集团)有限责任公司基础上组建成立的大型医药产业企业。是重庆*经济技术开发(集团)有限公司控股的混合所有制企业和市级重点项目三峡国际健康产业园投资单位,位列全国百强医药流通企业。公司下辖重庆*制药有限公司、*医药科技重庆有限公司、重庆*肿瘤医院等十余家子公司...